通过DNS分析检测罪犯和国家

2020年10月5日 在bob体育客户端下载平台的博客

你是一个安全的医生,一个数据科学家或安全数据工程师;你已经看到了大规模的威胁检测和响应跟砖。但是你想,“我怎样才能试着砖在我自己的安全行动?”In this blog post, you will learn how to detect a remote access trojan using passive DNS (pDNS) and threat intel. Along the way, you'll learn how to store, and analyze DNS data usingδ,火花和MLFlow。就像你知道的那样,恰当的利用和网络罪犯DNS。演员使用DNS协议的威胁指挥和控制或报警或解决攻击者的领域。这就是为什么学术研究人员和行业组织建议安全团队收集并分析DNS事件打猎,发现、调查和应对威胁。但你知道,这并不像听起来那么容易。

检测AgentTeslaRAT与砖

使用笔记本电脑解决方案加速器,你将能够检测到代理特斯拉老鼠。您将使用分析域生成算法(DGA),受害和威胁英特尔充实URLhaus。一路上你会学到的砖概念:

- 数据摄取

- 特别的分析

- 如何丰富事件数据,比如DNS查询呢

- 模型构建和

- 批处理和流分析

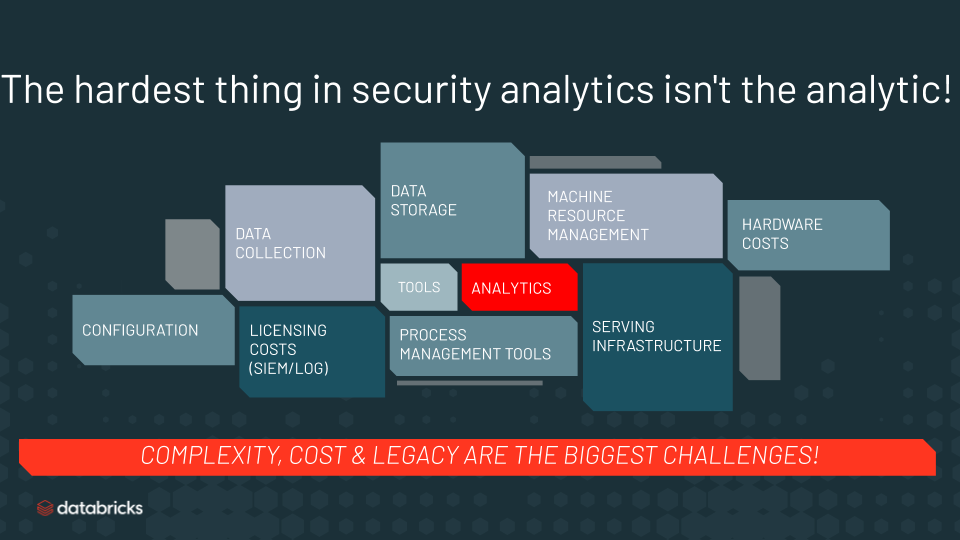

为什么使用砖吗?因为安全分析并不是分析最困难的事。你已经知道分析大型DNS流量日志是复杂的。同事在安全社区告诉我们,这些挑战分为三类:

- 部署的复杂性:DNS服务器数据无处不在。云、混合和多重云部署使它具有挑战性的收集数据,有一个数据存储和运行分析持续整个部署。

- 技术的限制:遗留SIEM和日志聚合方案不能扩展到云数据量存储、分析或ML /人工智能工作负载。尤其是当涉及到加入数据像英特尔充实的威胁。

- 成本:siem或日志聚合系统负责数据摄取的量。有这么多数据SIEM /许可和硬件需求使DNS日志分析成本高昂。数据从一个云服务提供商和移动到另一个也是昂贵和耗时。云中的硬件导向或物理硬件的费用on-prem都安全团队的威慑。

为了解决这些问题,安全团队需要一个实时数据分析平台,可以处理云级别的,无论它是什么,分析数据本地支持流媒体和批量分析,内容合作,开发能力。bob体育客户端下载和…如果有人能使整个系统弹性防止硬件提交…现在不会,很酷!

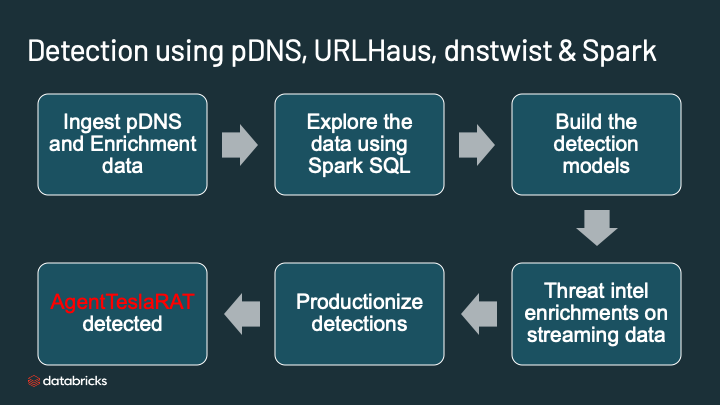

您可以使用此笔记本在community edition砖或部署自己的砖。有很多线,但是高水平的流程是这样的:

- 读被动DNS数据从AWS S3 bucket

- 指定的模式DNS和数据加载到三角洲

- 探索与字符串匹配的数据

- 构建DGA检测模型。建立受害模型。

- 丰富的输出从URLhaus DGA与英特尔威胁受害情况

- 运行分析和检测AgentTesla老鼠

每个部分笔记本的评论。我们邀请你的电子邮件:(电子邮件保护)或提交问题Github回购。我们期待着您的问题和建议,使这个笔记本更容易理解和部署。

现在,我们邀请你,登录到community edition或自己的砖帐户和运行笔记本系列。我们期待你的反馈和建议。

- 去砖community edition

- 在左侧导航中,单击工作区

- 右键单击空白的工作区面板,点击导入

- 选择,导入从URL

- 粘贴这个链接的URL字段中

详细请参考文档说明进口要运行的笔记本。